Ներխուժման հայտնաբերման համակարգ (IDS)Նման է ցանցում հետախուզությանը, որի հիմնական գործառույթը ներխուժման վարքագիծը գտնելն ու տագնապ ուղարկելն է: Իրական ժամանակում ցանցային երթևեկությունը կամ հոսթի վարքագիծը վերահսկելով՝ այն համեմատում է նախապես սահմանված «հարձակման ստորագրությունների գրադարանը» (օրինակ՝ հայտնի վիրուսային կոդը, հաքերային հարձակման օրինաչափությունը) «նորմալ վարքագծի բազայինի» հետ (օրինակ՝ սովորական մուտքի հաճախականությունը, տվյալների փոխանցման ձևաչափը) և անոմալիա հայտնաբերելուց անմիջապես ակտիվացնում է տագնապը և գրանցում մանրամասն գրանցամատյան: Օրինակ, երբ սարքը հաճախակի փորձում է կոպիտ ուժով կոտրել սերվերի գաղտնաբառը, IDS-ը կբացահայտի այս աննորմալ մուտքի օրինաչափությունը, արագորեն կուղարկի նախազգուշացման տեղեկատվություն ադմինիստրատորին և կպահպանի հիմնական ապացույցները, ինչպիսիք են հարձակման IP հասցեն և փորձերի քանակը՝ հետագա հետագծելիության համար աջակցություն ապահովելու համար:

Տեղակայման վայրի համաձայն, IDS-ները կարելի է հիմնականում բաժանել երկու կատեգորիայի: Ցանցային IDS-ները (NIDS) տեղակայված են ցանցի հիմնական հանգույցներում (օրինակ՝ դարպասներ, անջատիչներ)՝ ամբողջ ցանցային հատվածի երթևեկությունը վերահսկելու և սարքերի միջև հարձակման վարքագիծը հայտնաբերելու համար: Մեյնֆրեյմ IDS-ները (HIDS) տեղադրվում են մեկ սերվերի կամ տերմինալի վրա և կենտրոնանում են որոշակի հոսթի վարքագծի վերահսկման վրա, ինչպիսիք են ֆայլի փոփոխությունը, գործընթացի մեկնարկը, միացքի զբաղվածությունը և այլն, որոնք կարող են ճշգրիտ գրանցել մեկ սարքի ներխուժումը: Էլեկտրոնային առևտրի հարթակը մի անգամ NIDS-ի միջոցով աննորմալ տվյալների հոսք հայտնաբերեց. մեծ քանակությամբ օգտատիրոջ տեղեկատվություն էր ներբեռնվում անհայտ IP հասցեով: Ժամանակին նախազգուշացումից հետո տեխնիկական թիմը արագորեն արգելափակեց խոցելիությունը և խուսափեց տվյալների արտահոսքի վթարներից:

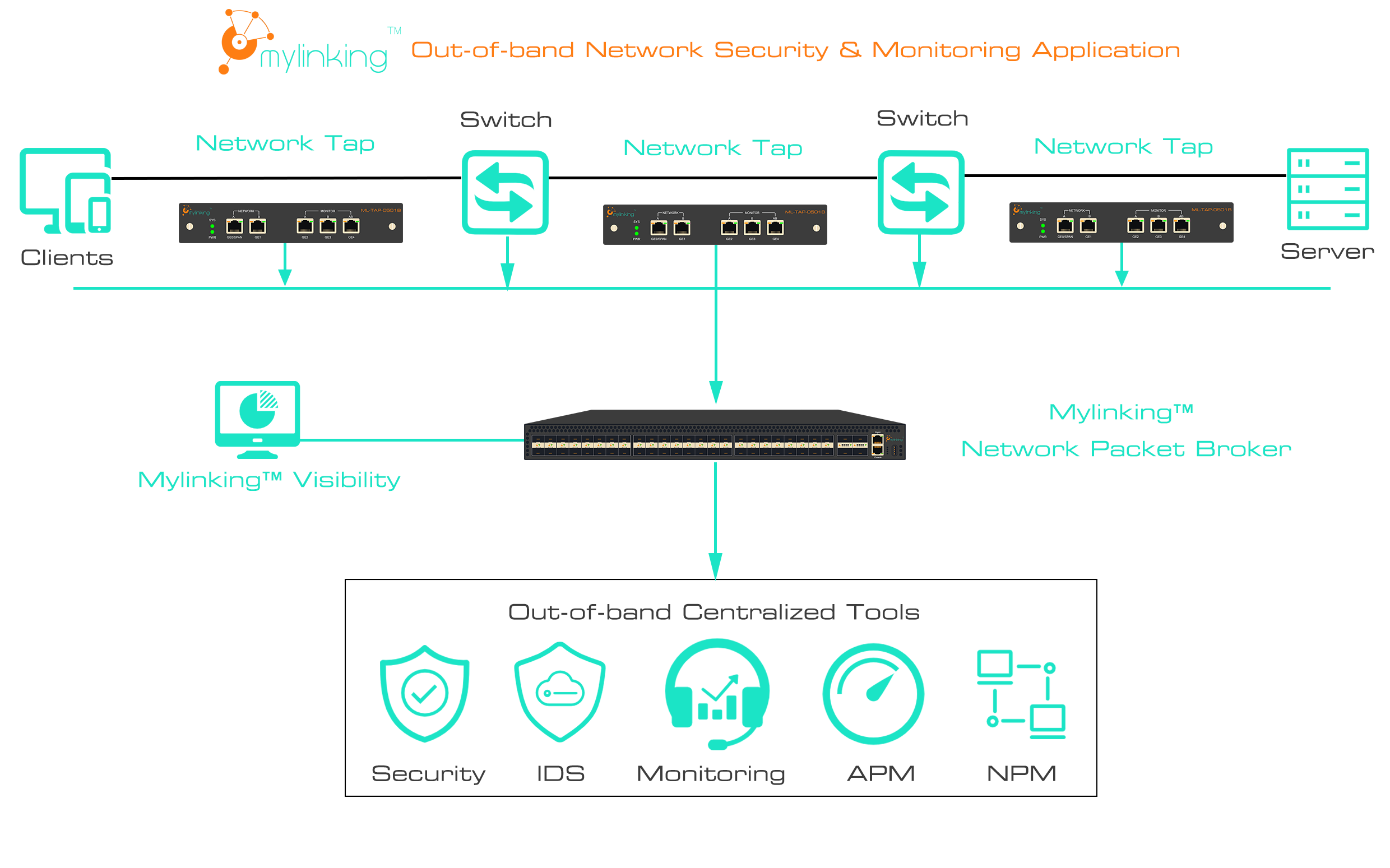

Mylinking™ ցանցային փաթեթային բրոքերների հավելվածը ներխուժման հայտնաբերման համակարգում (IDS)

Ներխուժման կանխարգելման համակարգ (IPS)ցանցի «պահապանն» է, որը մեծացնում է հարձակումները ակտիվորեն կասեցնելու ունակությունը՝ հիմնվելով IDS-ի հայտնաբերման գործառույթի վրա: Երբ հայտնաբերվում է վնասակար երթևեկություն, այն կարող է իրականացնել իրական ժամանակի արգելափակման գործողություններ, ինչպիսիք են աննորմալ կապերի կտրումը, վնասակար փաթեթների անջատումը, հարձակման IP հասցեների արգելափակումը և այլն՝ առանց ադմինիստրատորի միջամտությանը սպասելու: Օրինակ, երբ IPS-ը նույնականացնում է էլ. փոստի կցորդի փոխանցումը, որը ունի փրկագին պահանջող վիրուսի բնութագրեր, այն անմիջապես կարգելափակի էլ. փոստը՝ կանխելու համար վիրուսի մուտքը ներքին ցանց: DDoS հարձակումների դեպքում այն կարող է զտել կեղծ հարցումների մեծ քանակը և ապահովել սերվերի բնականոն գործունեությունը:

IPS-ի պաշտպանական կարողությունները հիմնված են «իրական ժամանակի արձագանքման մեխանիզմի» և «ինտելեկտուալ արդիականացման համակարգի» վրա: Ժամանակակից IPS-ը պարբերաբար թարմացնում է հարձակման ստորագրությունների տվյալների բազան՝ հաքերային հարձակման ամենաժամանակակից մեթոդները համաժամեցնելու համար: Որոշ բարձրակարգ արտադրանքներ նաև աջակցում են «վարքի վերլուծությանը և ուսուցմանը», որը կարող է ավտոմատ կերպով նույնականացնել նոր և անհայտ հարձակումները (օրինակ՝ զրոյական օրվա շահագործումները): Ֆինանսական հաստատության կողմից օգտագործվող IPS համակարգը հայտնաբերել և արգելափակել է SQL ներարկման հարձակումը՝ օգտագործելով չբացահայտված խոցելիություն՝ վերլուծելով տվյալների բազայի աննորմալ հարցումների հաճախականությունը, կանխելով հիմնական գործարքների տվյալների կեղծումը:

Չնայած IDS-ը և IPS-ը ունեն նմանատիպ գործառույթներ, կան հիմնական տարբերություններ. դերի տեսանկյունից IDS-ը «պասիվ մոնիթորինգ + ահազանգում» է և ուղղակիորեն չի միջամտում ցանցային երթևեկությանը: Այն հարմար է այն սցենարների համար, որոնք պահանջում են լիարժեք աուդիտ, բայց չեն ցանկանում ազդել ծառայության վրա: IPS-ը նշանակում է «ակտիվ պաշտպանություն + ընդմիջում» և կարող է կասեցնել հարձակումները իրական ժամանակում, բայց այն պետք է ապահովի, որ սխալ չգնահատի սովորական երթևեկությունը (կեղծ դրական արդյունքները կարող են առաջացնել ծառայության խափանումներ): Գործնական կիրառություններում նրանք հաճախ «համագործակցում են». IDS-ը պատասխանատու է IPS-ի հարձակման ստորագրությունները լրացնելու համար ապացույցների համապարփակ մոնիթորինգի և պահպանման համար: IPS-ը պատասխանատու է իրական ժամանակում կասեցնելու, պաշտպանական սպառնալիքների, հարձակումներից առաջացած կորուստների նվազեցման և «հայտնաբերում-պաշտպանություն-հետևողականություն» ամբողջական անվտանգության փակ օղակի ձևավորման համար:

IDS/IPS-ը կարևոր դեր է խաղում տարբեր սցենարներում. տնային ցանցերում պարզ IPS հնարավորությունները, ինչպիսիք են ռաութերներում ներկառուցված հարձակումների կասեցումը, կարող են պաշտպանել ընդհանուր պորտերի սկանավորումից և չարամիտ կապերից։ Ձեռնարկությունների ցանցում անհրաժեշտ է տեղակայել պրոֆեսիոնալ IDS/IPS սարքեր՝ ներքին սերվերներն ու տվյալների բազաները թիրախային հարձակումներից պաշտպանելու համար։ Ամպային հաշվարկների սցենարներում ամպային IDS/IPS-ը կարող է հարմարվել առաձգականորեն մասշտաբելի ամպային սերվերներին՝ վարձակալների միջև աննորմալ երթևեկությունը հայտնաբերելու համար։ Հաքերային հարձակման մեթոդների շարունակական արդիականացման հետ մեկտեղ, IDS/IPS-ը նաև զարգանում է «AI ինտելեկտուալ վերլուծության» և «բազմաչափ կորելյացիայի հայտնաբերման» ուղղությամբ՝ էլ ավելի բարելավելով ցանցի անվտանգության պաշտպանության ճշգրտությունը և արձագանքման արագությունը։

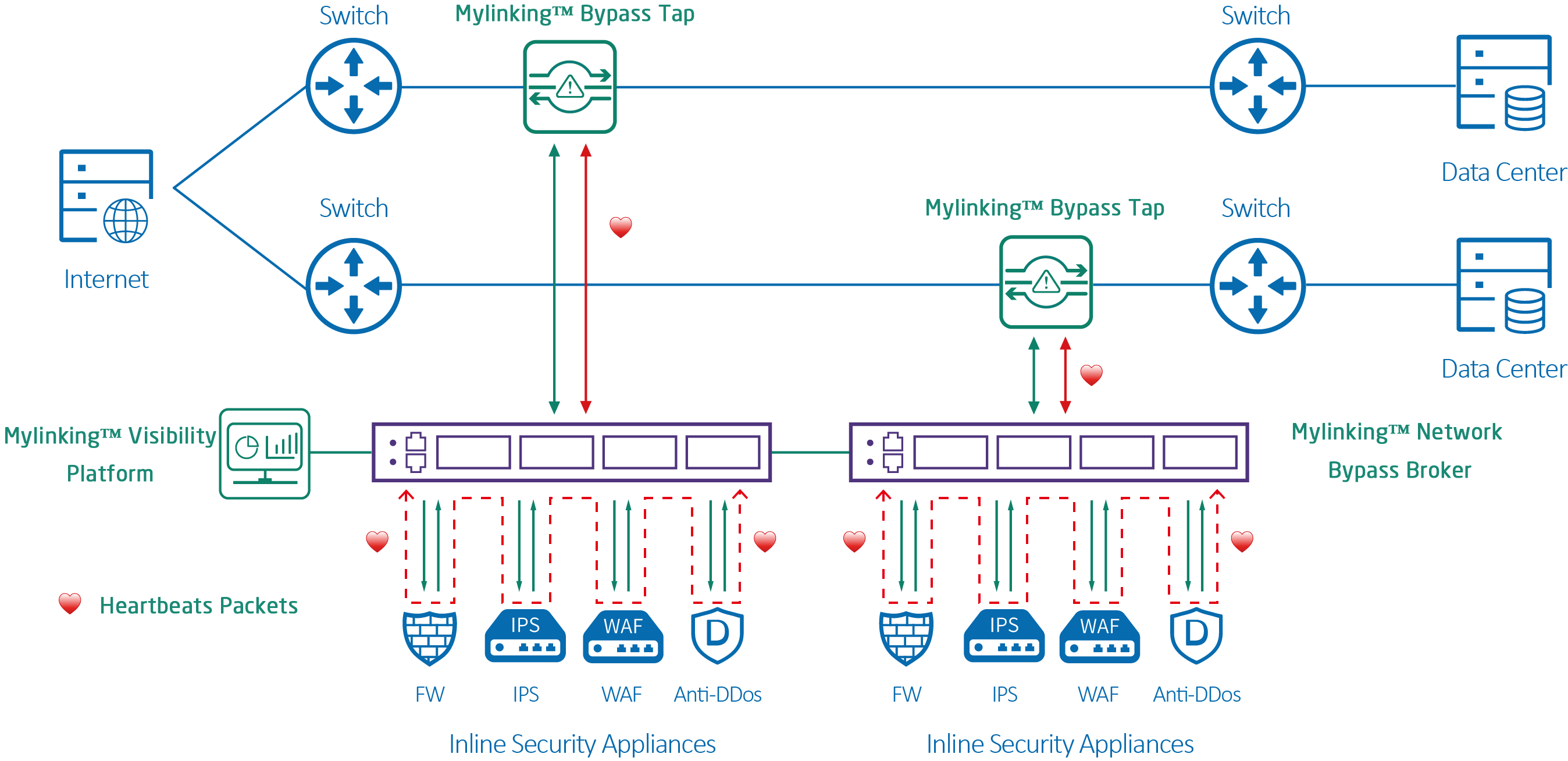

Mylinking™ ցանցային փաթեթային բրոքերների հավելվածը ներխուժման կանխարգելման համակարգում (IPS)

Հրապարակման ժամանակը. Հոկտեմբերի 22-2025